企業のサプライチェーン強化に向けて、「セキュリティ対策評価制度(SCS評価制度)」の制度基本方針が、経済産業省から公開されました。

運用開始は、2026年末頃 に決定したようです。

経済産業省 ニュースリリース

このセキュリティ対策評価制度ですが、評価基準があります。

企業が、最低限目指すべき評価レベルとして「★3(星3)」があります。まずは、いずれの企業も、「★3」をクリアする事が大きな目標となります。

しかし・・

ささ

ささ「セキュリティ対策評価制度で★3を取りたいけど、何から手を付ければいいのか分からない…」

このように感じている方も多くいると思います。

制度の資料を見ると、専門用語や対策項目が多く、結局“何をやれば合格ラインなのか”が見えにくいのが実情です。

本記事では、

「星3を取得するために最低限やるべきこと」を解説します。

- とりあえず★3を取りたい

- 完璧ではなくてもいいから基準を満たしたい

- 現場で実際に運用できる対策だけ知りたい

そんな方に向けて、項目毎に実施しなければならない事を整理していきたいと思います。

セキュリティ対策評価制度とは?星3の位置づけを簡単に理解

セキュリティ対策評価制度の背景

セキュリティ対策評価制度を検討するに至った経緯があり、それは、昨今の取引先に影響を与えるようなサイバー攻撃事案の頻発があります。

特に「サプライチェーン」を狙った攻撃は、IPAが毎年公表する「情報セキュリティ10大脅威」でも、7年連続でランクインし、順位も年々上位となっている脅威の1つです。

IPA [情報セキュリティ10大脅威」

10大脅威の1位には「ランサムウェアによる被害」がありますが、その攻撃の入り口として、サプライチェーンの弱い企業(特に委託先など)が狙われるという現状があります。

このような現状を改善する為、経済産業省が「サプライチェーン強化」を目指し、「セキュリティ対策評価制度」が導入されることとなり、企業や組織の情報セキュリティ対策レベルを段階的に評価する仕組みになります。

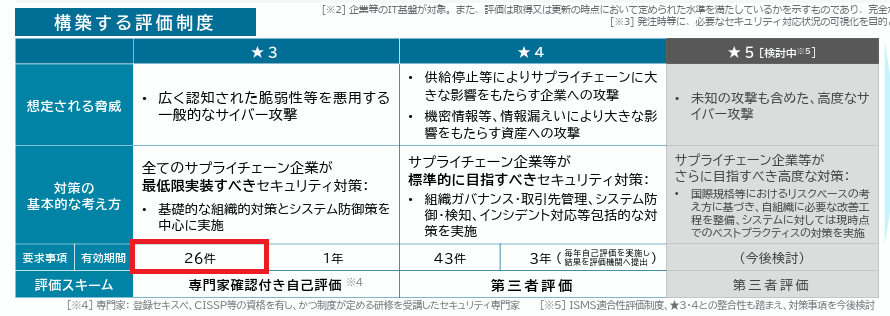

評価基準 ★3・★4・★5 の違い

「セキュリティ対策評価制度」の、段階的な評価は、レベルにより★星で表されます。

レベルは3段階あり、低い方から、「★3」「★4」「★5」です。

レベルそれぞれの考え方は以下になります。

レベルの考え方

- ★3:全ての企業が最低限実装すべきセキュリティ対策

- ★4:標準的に目指すべきセキュリティ対策

- ★5:(検討中)さらに目指すべき高度なセキュリティ対策

★5は検討中なので、現段階では無視とします。

やはり、★3が「すべての企業が最低限実装すべきセキュリティ対策」とありますので、

まずは、2026年度中に、★3をクリアを目指していくというのが、どの企業でもやるべき事だと思います。

なぜ企業で「★3」を取る事が重要なのか

企業が「セキュリティ対策評価制度」で、★3を取る事は、大きく2つの目的があります。

① サイバー攻撃リスクの低減

★3をクリアする為のセキュリティ対策をするという事は、よくあるセキュリティ事故を防ぐための基本対策を行う事になります。

例えば:

- MFA → 不正ログイン防止

- バックアップ → ランサムウェア対策

- アップデート → 脆弱性対策

つまり、 ★3=最低限の事故を防ぐライン

過剰な対策ではなく、コストと実用を兼ねた良い防御ラインといえます。

② 取引先からの信頼確保

どちらかというと、こちらの目的の方が、企業にとっては重要です!

★3は多くの企業にとって、「最低限のセキュリティが整っている」証明 として扱われます。

特に以下のような場面で効果があります。

- 新規取引時のセキュリティチェック

- 大手企業との契約条件

- 情報共有(データ受領)の可否判断

つまり、「★3がないと取引できない」ケースが発生する可能性がある というのが現実です。

★3は、取引先や顧客から見て「安心できる最低ライン」とされることが多く、実務上の信用ラインといえます。

★3取得に必要な“最低限やるべき対策”概要

それでは、★3を取得する為に「最低限やるべき対策」を考えていきたいと思います。

★3でクリアするべき要求事項は、「26項目」あります。

経済産業省 「セキュリティ対策評価制度」

詳細は、経済産業省のページにある、「別添★3・★4要求事項及び評価基準(Excel形式:51KB)」を詳細に確認する必要がありますが、ここでは、ざっくりと分野毎要求事項をみてみたいと思います。

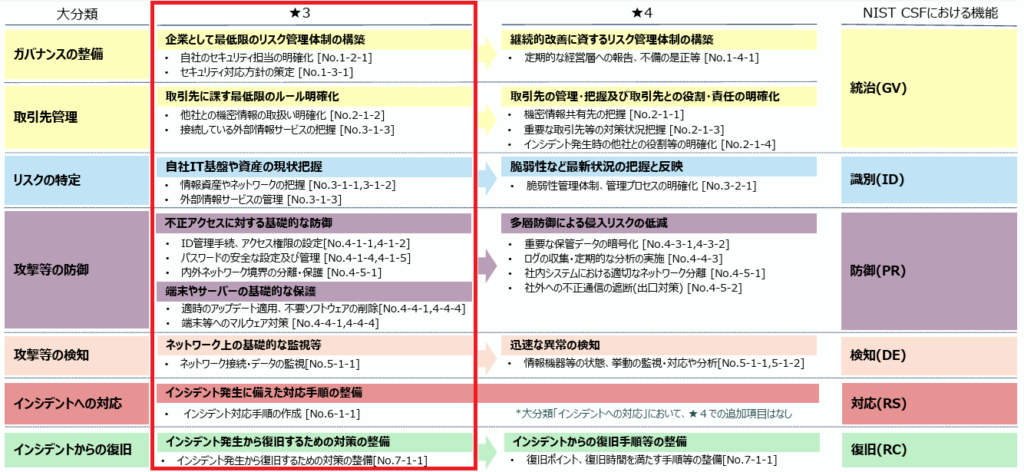

★3要求概要

以下、経済産業省のページにある、「セキュリティ対策評価制度構築方針」資料のページ抜粋になります。

経済産業省 「セキュリティ対策評価制度構築方針」

★3取得の為にやるべき事

★3取得に必要なのは、以下の「7分野を広く浅くでもいいので確実に実施すること」です。

ポイントは「完璧さ」ではなく、実施していることを説明できる状態にすること です。

次で、それぞれ7分野「何をするべきか」を考えていきたいと思います。

1. ガバナンスの整備

「ガバナンスの整備」として、具体的に実施する事としては、以下2項目になります。

ぞれぞれ、具体的に実施する必要があると思われる事を記載してみました。

1-1. 自社のセキュリティ担当の明確化

1-2. セキュリティ対応方針の策定

| 項目 | やる事① | やる事② | やる事③ |

|---|---|---|---|

| 1-1. 自社のセキュリティ担当の明確化 | セキュリティ担当者を1名決定する | 社内に周知する | インシデント発生時の連絡先として明記する |

| 1-2. セキュリティ対応方針の作成 | セキュリティ方針を文書化 | 社内に周知する | セキュリティ方針を見直す(年1回) |

2. 取引先管理

「取引先管理」として、具体的に実施する事としては、以下2項目になります。

ぞれぞれ、具体的に実施する必要があると思われる事を記載してみました。

2-1. 他社との機密情報の取扱い明確化

2-2. 接続している外部情報サービスの把握

| 項目 | やる事① | やる事② | やる事③ |

|---|---|---|---|

| 2-1. 他社との機密情報の取扱い明確化 | 機密情報の範囲を明確に決める | 取り扱いルールを決め文書化する | 取引先と合意する |

| 2-2. 接続している外部情報サービスの把握 | 利用している外部サービスを洗い出す | 一覧表を作成してサービス毎責任者を決める | サービスの見直しを実施する(年1回) |

3. リスクの特定

「リスクの特定」として、具体的に実施する事としては、以下2項目になります。

ぞれぞれ、具体的に実施する必要があると思われる事を記載してみました。

3-1. 情報資産やネットワークの把握

3-2. 外部情報サービスの管理

| 項目 | やる事① | やる事② | やる事③ |

|---|---|---|---|

| 3-1. 情報資産やネットワークの把握 | 情報資産を洗い出す | 一覧表を作成する ネットワーク構成図を作成する | 情報資産の見直しを実施する(年1回) |

| 3-2. 外部情報サービスの管理 | 利用サービスを洗い出す | アカウント管理を行う | 公開・共有設定確認して見直す |

4. 攻撃等の防御

「攻撃等の防御」として、具体的に実施する事としては、以下5項目になります。

ぞれぞれ、具体的に実施する必要があると思われる事を記載してみました。

4-1. ID管理手続、アクセス権限の設定

4-2. パスワードの安全な設定及び管理

4-3. 内外ネットワーク境界の分離・保護

4-4. 適時のアップデート適用、不要ソフトウェアの削除

4-5. 端末等へのマルウェア対策

| 項目 | やる事① | やる事② | やる事③ |

|---|---|---|---|

| 4-1. ID管理手続、アクセス権限の設定 | アカウント一覧を作成し、権限を最小限にする | IDの発行・変更・削除ルールを決める | 定期的に棚卸しをする(年1回) |

| 4-2. パスワードの安全な設定及び管理 | パスワードルールを決める | 社内に周知する | 定期的に変更をする |

| 4-3. 内外ネットワーク境界の分離・保護 | ルーター(FW)で外部との境界を作る | 不要な通信を遮断する | 社外からのアクセスは制限する |

| 4-4. 適時のアップデート適用、不要ソフトウェアの削除 | 対象(端末・アプリ)を明確にし、不要なアプリを削除する | OS・ソフトの自動アップデートを有効化 | 更新ルールを決め、記録に残す |

| 4-5. 端末等へのマルウェア対策 | すべての端末にウイルス対策ソフトを導入する | 常時有効+自動更新+定期スキャンを設定 | 簡単な管理・記録を残す |

5. 攻撃等の検知

「攻撃等の検知」として、具体的に実施する事としては、以下1項目になります。

ぞれぞれ、具体的に実施する事を併せ記載します。

5-1. ネットワーク接続・データの監視

| 項目 | やる事① | やる事② | やる事③ |

|---|---|---|---|

| 5-1. ネットワーク接続・データの監視 | 主要機器・サービスのログを有効化して残す | 不審な挙動のログ「見るポイント」を決める | 定期的にログを確認する(週1回 or 月1回) |

6. インシデントへの対応

「インシデントへの対応」として、具体的に実施する事としては、以下1項目になります。

ぞれぞれ、具体的に実施する事を併せ記載します。

6-1. インシデント対応手順の作成

| 項目 | やる事① | やる事② | やる事③ |

|---|---|---|---|

| 6-1. インシデント対応手順の作成 | 想定するインシデントを決める | 対応の流れ、連絡先・役割を明確にする | 文書化して共有する |

7. インシデントからの復旧

「インシデントからの復旧」として、具体的に実施する事としては、以下1項目になります。

ぞれぞれ、具体的に実施する事を併せ記載します。

7-1. インシデント発生から復旧するための対策の整備

| 項目 | やる事① | やる事② | やる事③ |

|---|---|---|---|

| 7-1. インシデント発生から復旧するための対策の整備 | 重要データのバックアップを取得する | 復旧対象を決め、復旧手順を決める | 簡単な確認(復旧テスト or 確認) |

以上になります。

上記内容を実施していれば、確実に★3を取れるという事は言い切れませんが、今年中に★3を取得する為には、前半でどこまで、方針に沿った整備が出来るか?がポイントになります。

是非、参考にしていただけると幸いです。

★3取得に向けたよくある失敗と対策

先程も書きましたが、浅くても良いので、実施をする事が重要です。考えられる失敗例と対策を、簡単にですが、記載してみました。

対策はあるが運用されていない

👉 「設定しただけ」で終わるケースが多い

→ 月1回の確認でOK

属人化している

👉 担当者しか分からない

→ 簡単な手順書を残す

ドキュメントがない

👉 説明できず評価NG

→ A4メモでもいいので残す

まとめ|まずは“できることから確実に”

セキュリティ対策評価制度の星3は、決して難しいものではありません。

重要なのは、

「 完璧を目指すのではなく、実施して継続すること」

まずは本記事を参考にしていただき、「できていない項目を1つずつ潰す」ことから始めてみてください。

それだけで、星3取得に大きく近づきます。

次回以降、各項目をもっと深堀していきたいたいと思いますので、ご期待いただけると助かります。

コメント